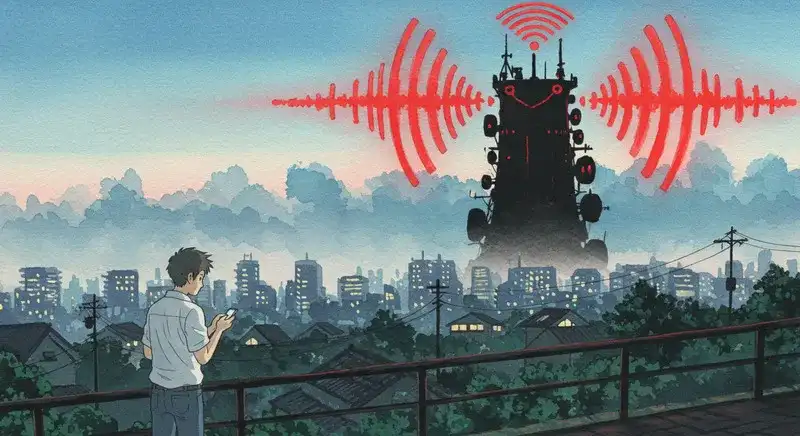

スマホの電波はあるのに、通話が切れたり、妙なSMSが届いたり…そんな経験はありませんか?

もしかすると、それは「偽基地局」の仕業かもしれません。

偽基地局とは、本物の基地局を装ってスマートフォンを不正に接続させ、通信内容や個人情報を盗み取る悪質な仕組みです。特にiPhoneやAndroidの設定が不十分なままだと、知らないうちに通信が「2G」へと切り替わり、セキュリティが脆弱な状態で使い続けてしまうリスクがあります。

本記事では、「偽基地局 対策」をテーマに、初心者でもすぐに取り入れられるiPhoneのロックダウンモードや2G無効化の設定手順、IMSIキャッチャーへの備え方、さらには日常生活での注意点までを網羅的に解説します。

実際に都内で起きた中国語SMSによる事例や、格安SIM利用者・海外端末ユーザーがなぜ狙われやすいのかといったリアルな背景にも触れながら、誰にでもわかりやすくまとめました。

「自分や家族のスマホ、大丈夫かな?」と思った方は、ぜひ読み進めてみてください。あなたの知らないところで、通信の自由と安全が奪われているかもしれません。

✅この記事を読むとわかること

- 偽基地局がもたらす通信リスクと具体的な被害内容

- スマートフォンで実践できる偽基地局対策の方法

- 機種やSIMによる2G無効化設定の違いと注意点

- 家族や高齢者にも伝えたいセキュリティ習慣の重要性

偽基地局対策で何が本当に必要かを整理する

偽基地局って何が問題なの?

私たちのスマートフォンは、常に近くにある「基地局」と自動で通信を行っています。

しかし偽基地局は、この仕組みを逆手に取り、本物の基地局を装ってスマホをだまし、勝手に接続させる不正な装置です。

この偽基地局につながってしまうと、次のような問題が発生する恐れがあります。

- SMS(ショートメッセージ)を傍受・偽装される

- 電話の通信内容を盗み聞きされる

- 個人情報(端末ID、SIM情報など)を抜き取られる

- 不正なリンク付きのメッセージを大量送信される

さらに恐ろしいのは、この接続が「ユーザーの自覚なく」起こることです。

知らない間に2G通信へと切り替わり、セキュリティの甘い状態でスマホを使い続けてしまう可能性があります。

つまり偽基地局の問題は、**「気づかないうちに通信の自由と安全が奪われてしまうこと」**にあるのです。

実際の事例については、こちらのYahooニュース記事でも報じられています。

被害に遭っていないか不安な人のチェックリスト

スマートフォンを使っているとき、ふとした瞬間に「電波はあるのに通話が切れる」「届いたSMSに違和感がある」と感じたことはないでしょうか。そうした些細な異変が、実は偽基地局による攻撃の兆候かもしれません。ここでは、自分の端末が被害に遭っていないかをチェックするための具体的なポイントを紹介します。

通信異常は見逃さない

偽基地局は正規の基地局を模して強い電波を発信することで、スマホを意図せず接続させます。そのため、以下のような症状があれば注意が必要です。

- 突然、電波が「圏外」になる

- 通話中に無音や切断が頻発する

- いつもの場所で異常に通信速度が遅くなる

特に、都心部やイベント会場など人が集まるエリアでこのような症状が続く場合は、ただの通信混雑とは限りません。

外国語SMSの受信は重要なシグナル

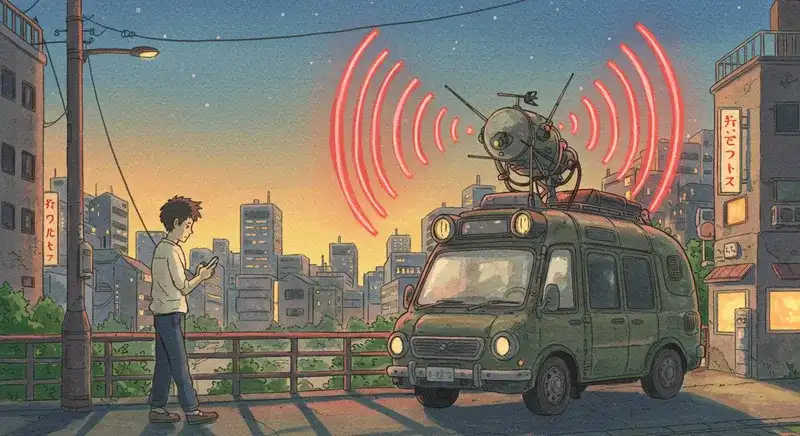

日本語以外、特に中国語のSMSが届いた場合、それは偽基地局によるフィッシングメッセージの可能性があります。例えば、「カードの利用を停止しています」「こちらのURLから再設定してください」といった文面が中国語で届いた場合は要注意です。

実際に都内の繁華街では、黒い車両から電波を発信し、通行人のスマホに中国語のSMSを送りつけるケースが確認されています。自分のスマホにこうしたメッセージが届いたら、開かず削除し、キャリアに通報するのが基本です。

中国語など外国語のSMSが届いた場合、偽基地局によるものだけでなく、インターネット経由のスパムや過去の情報漏洩リストを利用したフィッシングの可能性もあります。

スマホの挙動の変化に敏感になる

通信異常やSMSだけでなく、以下のような挙動の変化も危険信号と考えましょう。

- 突然バッテリーの消費が激しくなる

- アプリが頻繁にクラッシュする

- 「2G」や「GSM」と表示されるようになる

これらは偽基地局に接続され、端末が2G通信に強制的に切り替わった可能性があります。

通常、日本の大手キャリアでは2G通信は終了していますが、格安SIMや海外端末の一部では設定上2Gが有効になっている場合もあります。そのため、2GやGSMの表示が出た場合は注意が必要です。

「2G無効化」以外に今すぐできる初期設定

「2Gを無効にする」という設定は確かに重要ですが、それだけでは不十分です。偽基地局対策には複数の視点からスマホのセキュリティを強化する必要があります。ここでは、すぐにできる実践的な初期設定を紹介します。

セキュリティ対策は多層構造で考える

2G対策に加え、日常的なセキュリティ意識が鍵となります。以下のような設定を見直しておくと安心です。

- BluetoothやWi-Fiは使用しないときはオフにする

- アプリに過剰な権限を与えない

- 不要な通知・SMSはフィルタリング設定を行う

常時スマホをネットワークに接続したままにしておくと、攻撃者に狙われやすくなります。

OSやアプリの更新を怠らない

意外と見落とされがちなのが、OSやアプリの更新です。更新にはセキュリティパッチが含まれており、脆弱性を突かれるリスクを軽減できます。

- Androidなら「セキュリティアップデート」が最新かを確認

- iPhoneなら「iOSの自動アップデート」をオンにする

- 利用しているアプリの更新履歴をチェックする

特に、セキュリティに関する更新は後回しにせず、通知が来たら即対応することが重要です。

日常の警戒行動がリスクを減らす

たとえば、見知らぬ番号やSMSが届いたときに即反応していませんか?

- URL付きメッセージは安易に開かない

- 「今すぐ更新」「残高不足」など煽る文言は疑ってかかる

- 気になる場合は、キャリア公式サイトからログインして確認する

少しの慎重さが、大きな被害を防ぐ鍵になります。

iPhone/Androidで「対策済み」と思っていても盲点になる設定

「もう2Gは無効にしたから大丈夫」──そう思っている方もいるかもしれません。しかし、機種によっては設定が表面に出ていなかったり、そもそも2G無効が不完全だったりする場合もあります。この章では、盲点になりがちなポイントを解説します。

機種ごとに異なる設定項目

Androidでは、Pixel 6以降やGalaxyの一部モデルで「2Gを許可しない」設定が可能です。一方で、Xperiaなどの機種では同様の項目が見つからないこともあります。その場合、「優先ネットワークタイプ」の設定を「5G/LTE」に切り替えることで実質的に2G接続を防ぐ方法があります。

iPhoneでは「ロックダウンモード」が2G通信を無効にできる数少ない手段ですが、このモードには他の制限もあるため、使いこなすには注意が必要です。

SIMカードの種類でも違いがある

端末だけでなく、契約しているSIMの種類によっても設定項目の有無が変わるケースがあります。特に格安SIMや海外製端末では、2Gへの切り替えを許可する設定が初期状態でオンになっていることもあります。

また、通信事業者によっては2G通信の設定に干渉できないケースもあり、自分のキャリアや契約内容を確認しておくことが大切です。

「設定したつもり」が一番危険

一見設定したように見えても、端末の再起動やアップデートで元に戻ってしまうことがあります。そのため、設定は定期的に確認することをおすすめします。

- 月に一度、設定画面を見直す習慣をつける

- OSアップデートのたびに、再確認する

- 家族や高齢者の端末も一緒にチェックする

「やったつもり」が最大の落とし穴です。安心感に甘えず、定期的な確認を心がけましょう。

検知アプリを入れるべきか?使える人と使えない人の違い

「スマホが偽基地局に接続されていたらどうしよう……」。そんな不安を抱えている人にとって、検知アプリは頼もしい存在に見えるかもしれません。しかし、すべての人にとって有効とは限らないのが現実です。ここでは、検知アプリの有効性や利用できる人・できない人の違いについて詳しく解説します。

IMSIキャッチャー検出アプリの現実的な効果

IMSIキャッチャーとは、スマートフォンから通信情報を盗み出す不正な装置です。このような脅威を検出できるアプリとして「SnoopSnitch」や「AIMSICD」が挙げられます。

しかし、これらのアプリは完璧に偽基地局を検知できるわけではありません。

なぜなら、

- アプリが検知できるのは“異常な基地局挙動”であって、明確に「偽」と断定できるものではないこと

- 通信仕様や端末環境によって検出精度が変動すること

といった制約があるためです。

技術的なハードルに注意

これらの検知アプリを使うには、いくつかの条件を満たす必要があります。たとえば:

- Qualcomm製チップを搭載したAndroid端末であること

- 一部機能を使うには「root化」が必要になること

- 英語UIやコマンドベースの操作に対応できるリテラシーがあること

特にroot化は、端末の保証を失うリスクがあり、操作に失敗するとシステムトラブルの原因になる可能性もあります。つまり、検知アプリの使用はある程度「技術に明るい人」向けといえます。

一般ユーザーは「予防策」が現実的

前述のように、検知アプリは万能ではなく、導入や操作にも一定のスキルが必要です。したがって、多くの一般ユーザーにとっては「2G通信を無効化する」「不審なSMSを開かない」「OSやアプリを常に最新に保つ」といった基本的な予防策の方が実用的です。

検知アプリは異常な基地局挙動を検出できますが、すべての偽基地局を確実に特定できるわけではありません。また、誤検知や未検知のリスクもあります。

検知アプリの使用は「自分の端末環境や知識レベルをよく理解したうえで」慎重に判断すべきツールであり、全員に推奨されるものではありません。

端末や利用状況別に見る偽基地局対策の最適解

最新機種 vs 旧型端末:設定可能な範囲の違い

スマートフォンのセキュリティ対策として「2G通信の無効化」が注目されていますが、その設定項目が表示されるかどうかは、実は機種やソフトウェアのバージョンに大きく左右されます。ここでは、最新機種と旧型端末の間にある設定の違いや、注意すべき点を整理します。

2G無効化ができるかは端末次第

最近のAndroid端末(Pixel 6以降、Galaxy S23シリーズなど)では、「2Gを許可しない」という設定がOSメニューから簡単に行えます。一方で、旧型端末ではこの項目が表示されないケースが少なくありません。

たとえば、Xperiaの第III世代以前の機種や、アップデートの配信が止まっている機種では、2G無効化の設定そのものが存在しないこともあります。そうした端末では「ネットワークモードをLTE/5Gのみに固定する」といった間接的な対策が求められます。

ソフトウェア更新で制限を突破できる場合も

仮に設定項目が表示されない端末であっても、OSのアップデートやキャリア設定の更新により項目が追加されることがあります。そのため、古い端末を使っている場合でも「最新の状態に保つ」ことが対策の第一歩です。

- 設定メニューから「ソフトウェア更新」を確認

- キャリアによるアップデート提供状況を定期的にチェック

定期的な更新は、機能追加だけでなくセキュリティ修正にもつながるため、怠らないようにしましょう。

設定画面の見た目も機種ごとに異なる

もうひとつ見落としがちなのが「設定項目の場所や名称が異なる」点です。たとえば:

- Pixelでは「モバイルネットワーク」内に明示的な2G項目がある

- Galaxyでは「詳細設定」の中に隠れていることが多い

- Xperiaは「SIM設定」まで掘り下げる必要がある

そのため、他人の手順をそのまま真似しても、自分の端末では項目が見つからないことがあるのです。設定を探すときは、機種名とOSバージョンを明記して検索するのがコツです。

格安SIM・海外端末利用者は狙われやすい?

偽基地局のターゲットは必ずしも最新機種のユーザーだけではありません。実は、格安SIMや海外製端末を使用している人こそ、狙われやすい環境にあることがあります。その理由と具体的なリスクについて解説します。

格安SIMに潜むセキュリティの盲点

格安SIMはコストパフォーマンスに優れる一方で、大手キャリアに比べて一部のセキュリティ対策が後手に回ることがあります。たとえば:

- SMSフィルタリングや迷惑通信の検出機能が不十分なことがある

- キャリアアップデートや設定の反映が遅れる場合がある

- 設定項目の制限により2G無効化ができない場合もある

このような環境では、たとえ本人が慎重でも、技術的な保護が不十分になりがちです。

初期設定やAPN構成の甘さもリスクに

海外端末や中古スマホなどを自力で設定した場合、APN(アクセスポイント名)などの設定が適切にされていないことがあります。この状態では、通信が暗号化されていなかったり、不正なネットワークへ接続されやすくなることも。

特に「端末を買い替えたばかり」「海外用端末をSIMロック解除して使用している」というユーザーは、一度APN設定を見直すことをおすすめします。

旅行者やサブ端末は警戒対象になりやすい

観光地や繁華街では、海外製端末やサブ端末が多数使われる傾向があります。こうした端末はセキュリティが甘いことが多く、攻撃者にとっては「効率的に狙える層」です。

- 旅行中は知らないWi-Fiには接続しない

- 海外で購入したスマホは日本仕様のセキュリティ設定に切り替える

- サブ端末も主端末と同等の設定を行う

このような意識が、見えないリスクから自分を守る一歩になります。

都市部/地方・人混み/単独行動で異なるリスク

スマホを使う場所や行動パターンによって、偽基地局による被害リスクが大きく異なることをご存知でしょうか。普段の生活圏や移動習慣が、意図せずリスクに直結している可能性もあります。

地理と状況がリスクに直結する理由

偽基地局は移動可能な機器を用いて、不特定多数のスマートフォンに接続を促す仕組みです。そのため、人が多く集まるエリアでは、攻撃者にとって効率よく被害者を増やすことができる環境といえます。

- 都市部の駅周辺や繁華街は、常に多数のスマホが集中する

- 一方、地方でもイベント会場や大型ショッピングモールなどは狙われやすい

- 交通機関の待機時間や混雑時に仕掛けられるケースもある

一時的な混雑がリスクを高める

特に注意したいのが、大型イベント時や週末の観光地など、「一時的に通信環境が混雑する場面」です。攻撃者はその混雑をカモフラージュに利用し、通信不安定を“自然な現象”として隠すことができます。

たとえば、渋谷や銀座ではSNS上で「通信が不安定だった」「中国語のSMSが届いた」との報告が相次いでいます。これは、車両型偽基地局が近くにいた可能性も示唆されています。

自分の行動がリスクを左右する

単独行動か、複数人での移動かによってもリスクの感知力は変わってきます。1人で移動しているときは、異常に気づきにくい傾向があります。

- 常にマップやSNSを確認していると通信異常に気づかない

- グループ行動中は「自分だけSMSが届いている」などに気づきやすい

- 定点観測的に毎日同じ場所にいる人は「今日は変だ」と気づける可能性が高い

つまり、「どこにいるか」だけでなく「どう行動するか」も、リスクを見分けるカギになります。

外国語SMSが届く人と届かない人の違いとは?

ある日突然、あなたのスマートフォンに中国語で書かれたSMSが届いたらどう思うでしょうか?まったく心当たりがないのに、カード停止や確認リンクを促すような内容が書かれていたとしたら――それは、偽基地局によるフィッシングメッセージかもしれません。

外国語SMSが届く条件とは

SMSは基本的に“電話番号宛”に送られますが、攻撃者は「特定エリア内にいる全端末」に無差別でメッセージを飛ばすことが可能です。なぜか特定の人にだけ届きやすい傾向があるのは、次のような要因が関係していると考えられます。

- 過去に海外の通信網やSIMを利用した履歴がある

- サブ端末や中古端末を使用している

- 電話番号が過去に出回っていた/漏洩している

これらが重なることで、「フィルターを通り抜けて」不審なSMSが届く確率が高まるのです。

個人情報の漏洩経路やキャリア差も影響

格安SIMユーザーや、古い契約を使い続けている場合、セキュリティフィルターが最新でない可能性があります。また、キャリアによってはスパムSMSに対する検知技術や対応レベルにも差があります。

- 一部キャリアは外国語SMSに自動フィルターをかけている

- フィルターが甘い場合、SMSアプリの設定で手動ブロックが必要

セキュリティ対策の違いを認識したうえで、必要に応じてキャリア変更を検討することも一つの手段です。

不審なリンクは絶対に開かない

前述のようなSMSには、必ずといっていいほど短縮URLや怪しげなリンクが含まれています。「今すぐ確認を」「カードを有効化してください」といった文面で、不安をあおるのが常套手段です。

- 見覚えのない言語・内容のSMSは開封せず即削除

- 公式サイトで確認する習慣を持つ

- リンクのドメインを確認できる場合でも、クリックは避ける

「何かおかしい」と思ったときに反応しないこと。それが最大の防御です。

「これは危ない」ユーザーの行動パターン例

どんなにスマートフォンが進化しても、使う人の行動次第でリスクは大きく変わります。偽基地局やフィッシングSMSの被害者になりやすい人には、共通する「行動パターン」があります。ここでは、その具体的な傾向と改善のヒントを紹介します。

無意識の「即反応」がトラブルのもと

攻撃者が最も狙っているのは、「通知が来たら即開く」ユーザーです。たとえば:

- 「未払い」「緊急」などの文字に反応してすぐにURLを開く

- 電話番号に折り返してしまう

- 送信元の表示だけで判断してしまう

このような行動は、偽基地局に接続された状態で個人情報を送信してしまう危険性があります。

設定を確認しないまま使い続けている

初期設定のまま、スマホを何年も使い続けていませんか?2G通信の無効化設定が存在しない機種やSIMでは、意図せず接続されるリスクもあります。

- 設定項目を確認せず「知らないまま」使っている

- キャリアの更新通知やOSアップデートを放置している

- 自分の端末が対応機種かどうかを確認していない

セキュリティ意識の低さが、無防備な状態を招いてしまいます。

フリーWi-Fiに無警戒な人は要注意

もうひとつ見落とされがちなのが、公衆Wi-Fiの利用です。フリーWi-Fiを探してはすぐに接続する習慣がある人は、位置情報や通信内容を簡単に盗まれるリスクがあります。

- SSIDに「free」や「guest」などを含むネットワークは特に注意

- 接続時に暗号化されているかを確認

- VPNの利用を検討する

「無料」にはリスクが潜んでいます。便利さよりも安全を優先する意識が必要です。

いま必要なことと、今後の備え

総務省・キャリアの対応に頼らずにできる備え

スマホの通信異常や不審なSMSを受け取ったとき、「どこに相談すればいいのか分からない」「何から始めればいいのか戸惑う」と感じる方は多いのではないでしょうか。たしかに総務省やキャリアも対応を進めていますが、最前線でスマホを使っているのはあなた自身です。まずは、自分でできる備えを実践することが大切です。

自分のスマホは自分で守る意識が必要

偽基地局は特定の場所・時間に集中して出現するため、必ずしも国や通信事業者がすぐに対処できるわけではありません。だからこそ、ユーザー自身が以下のような行動を意識することが重要です。

- 設定画面で「2G通信の無効化」ができているか確認する

- 通信異常やSMS内容に違和感を覚えたら、即行動に移す

- スマホ利用時の“平常状態”を覚えておき、異常を察知しやすくする

特に「何もしていないのに通信がおかしい」と感じたときは、すぐに手を止めて原因を疑うことが必要です。

不審な出来事は記録と通報が基本

万が一、不審なSMSや通信異常に気づいた場合は、それを記録しておくことが将来の備えになります。具体的には:

- SMSのスクリーンショットを残す

- 時刻・場所・通信キャリアをメモする

- キャリアのサポート窓口に通報する

通報することで、同様の被害が集約され、対策強化につながります。たとえ被害が出ていなくても、「違和感」の段階で知らせることが、社会全体のリスク軽減につながるのです。

初動で冷静に行動するための3つのポイント

通信異常に気づいたとき、焦って操作を誤ると被害が拡大することもあります。そこで、初動の行動指針として以下を覚えておきましょう。

- リンクは絶対にクリックしない

- 電話番号には折り返さず、キャリアサイトで確認する

- 端末を再起動し、必要に応じて機内モードをオンにする

「おかしい」と思ったら、操作よりも“静観”と“確認”を優先しましょう。

「2G以外の攻撃」への備えも考える

偽基地局の脅威が注目される中で、実はそれ以外にも私たちのスマホには様々な通信系のリスクが存在します。特に近年はWi-FiやBluetoothを狙った攻撃も増加しており、今後さらに複雑化していくことが予想されます。

無料Wi-FiやBluetoothにも潜む落とし穴

たとえば、カフェや駅でよく見かけるフリーWi-Fi。便利な一方で、通信が暗号化されていないものも多く、通信内容が盗み見られる可能性があります。さらに、Bluetoothを常時オンにしていると、悪意のあるデバイスに無断接続されるリスクもあります。

これらの攻撃は「2G通信を無効にしていれば安心」という認識では防げません。

VPNや権限管理を習慣にする

これらのリスクに対しては、「通信の見える化」と「権限の制御」が効果的です。具体的な対策として以下が挙げられます。

- 信頼できるVPNアプリを導入し、Wi-Fi経由の通信を暗号化する

- アプリごとの権限(位置情報、マイク、SMS等)を定期的に見直す

- BluetoothやWi-Fiは使用しないときはオフにする習慣をつける

これにより、日常的な「つながりすぎ」状態を見直し、リスクを最小限に抑えることができます。

セキュリティリテラシーは“備え”の基礎

最終的に大切なのは、どんな機能やアプリよりも「使う人の意識」です。

- 新しい攻撃手法が出てくる前提で情報をアップデートする

- なぜリスクがあるのかを自分の言葉で説明できるようになる

- 家族や同僚にも情報共有することで、周囲の防御力も高める

“知っている”ことが、最大のセキュリティになります。

被害を受けたときの通報・相談の手順

万が一、不審なSMSのリンクを開いてしまった、通信がおかしくてデータが消えた――そんな「やってしまったかも」という状況でも、冷静に対応すれば被害を最小限に抑えられます。ここでは、被害時に取るべき通報・相談の具体的な手順を解説します。

どこに相談すればいい?主な連絡先一覧

| 相談先 | 目的 | 連絡方法 |

|---|---|---|

| 携帯キャリア(ドコモ、au、ソフトバンク等) | 通信異常の調査・不正請求の確認 | 各社のサポート窓口または店舗 |

| 消費生活センター(188) | トラブルに関する相談・アドバイス | 電話番号「188」または地方窓口 |

| 警察のサイバー犯罪相談窓口 | フィッシング詐欺や被害届 | 各都道府県警察Webまたは窓口 |

| 総務省 電波利用相談窓口 | 電波妨害や不審な電波の通報 | 総務省Webページの専用フォーム |

被害が確定していなくても、「何かおかしい」と感じた時点で相談しても問題ありません。

被害を証明するための記録がカギ

相談する際には、なるべく状況を正確に伝えることが大切です。そのために、以下のような情報を事前にメモしておきましょう。

- SMSのスクリーンショット(送信元・内容・時刻)

- 異常が発生した日時と場所

- 自分のスマホの通信状況(圏外・通信切断など)

- リンクを開いた/ファイルを開いた履歴

こうした記録があるだけで、相談時の対応がスムーズになり、調査の進行にも役立ちます。

サポートを受けるだけで安心しない

通報したあとも、自分自身でのケアは欠かせません。たとえば:

- パスワードの変更

- アプリやクラウドのアクセス履歴の確認

- 不審な挙動が続く場合は初期化や修理も検討

相談と並行して、自分でできる範囲の“被害の遮断”と“情報の更新”を進めましょう。

定期的な確認・アップデートの習慣化

どんなに完璧な設定をしても、それが「今のまま維持されているか」を確認しなければ意味がありません。偽基地局をはじめとする通信リスクは、端末の設定やOSの状態によって大きく左右されるため、定期的な確認作業が必要不可欠です。

スマホは“使いっぱなし”にしない

セキュリティ設定や通信設定は、OSのアップデートや再起動、アプリの更新などでリセットされることがあります。つまり、昨日までは安全だった設定が、今日も同じとは限らないのです。

チェックすべき項目と頻度

具体的には、以下のポイントを月に1回程度見直す習慣をつけると安心です。

- 2G通信の無効化設定がオフになっていないか

- OSのバージョンが最新になっているか(セキュリティパッチも含む)

- セキュリティアプリの動作・更新状況

- SMSや通知のフィルタリング機能が有効かどうか

チェックのタイミングとしては、「月初」「OSアップデート後」「旅行や外出前」などが目安になります。

キャリアからの通知も見逃さない

大手キャリアでは、通信の異常検知やセキュリティアップデート情報などをSMSや通知で発信しています。しかし、これを“ただの広告”と勘違いしてスルーしてしまう人も少なくありません。

- メッセージの送信元を確認する(公式キャリア名があるか)

- セキュリティ関連の内容なら、リンクを開かず公式アプリで確認する

- 重要なお知らせは一度キャプチャして保管しておく

「通知は危ないから全部無視」ではなく、「何を見るか」「どう確認するか」の判断力が求められます。

アプリの権限設定も要チェック

知らない間にアプリに許可してしまった「位置情報」「SMSアクセス」などは、偽基地局とは関係ないようでいて、結果的に攻撃の助けになってしまうこともあります。

- 「設定」→「アプリ」→「権限」で一覧を確認

- 「使用中のみ許可」に切り替えるか、不要ならオフにする

- 特にセキュリティ系アプリやブラウザの挙動は定期確認を

セキュリティは“設定して終わり”ではなく、“メンテナンスが続けられるか”が勝負です。

家族や高齢者に伝えておきたい3つのポイント

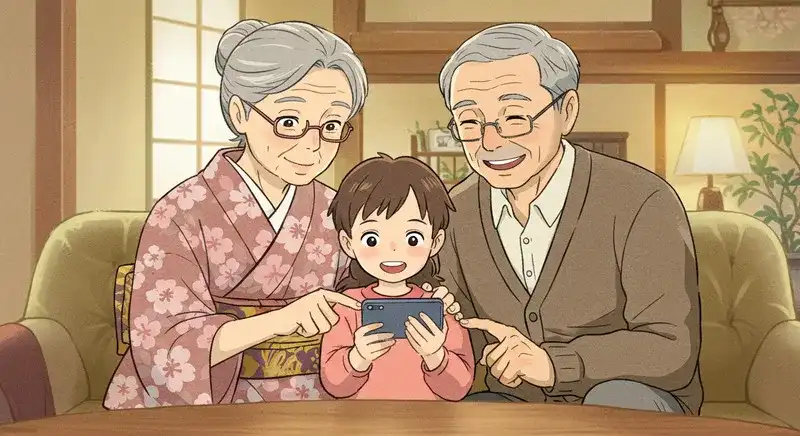

自分がどれだけ対策をしていても、家族、とくに高齢の両親や子どもが無防備なままだと、思わぬところから情報漏洩や詐欺被害につながってしまうことがあります。特に偽基地局によるSMS攻撃は、知識のない人ほど引っかかりやすい手口です。

情報弱者にどう伝えるか

「スマホの設定を見直して」と言っても、具体的に何をどうすればよいのか分からないという人も多いでしょう。そこで重要なのは、「難しい用語を使わず、行動ベースで伝える」ことです。

- 「変なメールがきたら、絶対に開かないでね」

- 「この設定だけオフにしておけば安心だよ」

- 「困ったらそのまま触らずに見せてくれたらいいよ」

専門用語よりも、「こういうときはこうする」が通じやすく、記憶にも残りやすい方法です。

家族内での代行チェックも有効

高齢者にすべての設定を任せるのではなく、週末や帰省時などに「スマホ点検タイム」を設けるのもおすすめです。たとえば:

- 子どもが祖父母のスマホを確認し、2GやSMS設定を一緒に見直す

- 家族LINEなどで「今月のセキュリティチェックリスト」を共有する

- 気づいたことがあれば、お互いに報告する習慣を作る

「自分だけが知っている」状態にせず、情報をシェアすることが被害の抑止につながります。

未来の詐欺はもっと巧妙になる

今回の偽基地局によるSMS攻撃も、「本物そっくり」「日本語じゃないから気づきにくい」といった新たな手口が話題になりました。しかし、今後はより自然な日本語や、実在する会社を名乗る手口も増えていくでしょう。

だからこそ、今のうちからこう伝えておきたいのです。

- 「少しでも変だと思ったら、何もせずに見せて」

- 「カード会社や荷物の通知はSMSじゃなく、公式アプリを見るようにしよう」

- 「詐欺は自分を狙っているかもしれない、と思っておいて損はない」

他人事ではなく、自分と家族の“明日の話”として伝えること。それが、未来の被害を防ぐ最も確実な方法です。

偽基地局対策として本当に必要なことまとめ

- 偽基地局はユーザーが気づかないうちにスマホを不正接続させる

- 2G通信は脆弱性が高く、無効化が最も基本的な防衛手段

- 都市部や人混みでは偽基地局に遭遇するリスクが高い

- 通信異常や圏外になる現象は偽基地局接続の兆候になりうる

- 中国語SMSや不審なリンク付きメッセージは典型的な手口

- SIMや端末の種類によって2Gの設定項目が表示されないことがある

- iPhoneではロックダウンモードの活用が有効な対策手段の一つ

- 最新端末では設定しやすく旧端末では代替策が必要になる

- Wi-FiやBluetoothの常時オンは他の攻撃リスクも増大させる

- 不要なアプリ権限は定期的に見直す必要がある

- アプリやOSのアップデートは脆弱性対策として重要

- 通知やSMSのフィルタリング設定も初期防衛として効果的

- 検知アプリは限定的な端末でのみ利用価値がある

- 家族や高齢者に対しては設定の代行や行動ベースの指導が有効

- 不審な現象があれば記録を取り、すぐにキャリア等に通報する

- 通報先には警察・総務省・消費者センターなどがある

- セキュリティ対策は一度で終わりにせず、定期的に確認が必要

ー

関連リンク

総務省による電波混信事案への対応(ITmedia)

偽基地局による通信混乱のリスクについて、総務省が公式にコメントを発表した報道です。実際の混信被害とその対策状況を知ることができる貴重な情報源です。

👉 総務省、偽基地局などの電波混信事案に言及(ITmedia)

Android端末の2G通信を無効化する動き(GIGAZINE)

電子フロンティア財団(EFF)が推奨する「2G無効化」の必要性と、GoogleがAndroid端末に導入した設定変更について詳しく紹介されています。セキュリティを高める基本知識として役立ちます。

👉 GoogleがAndroidに2G通信の無効化機能を導入(GIGAZINE)

「SeaGlass」プロジェクトによる偽基地局検出研究(GIGAZINE)

ワシントン大学による学術的な検証プロジェクト「SeaGlass」に関する記事です。IMSIキャッチャーの検出に向けた新技術の取り組みを通じ、偽基地局の存在把握の実例を学ぶことができます。

👉 SeaGlass:IMSIキャッチャー検出プロジェクト(GIGAZINE)

IMSIキャッチャーの法的リスクと考察(J-STAGE)

学術雑誌に掲載された論文形式の資料で、IMSIキャッチャー(偽基地局の一種)に対する法的な立ち位置や、今後の規制の方向性について深く掘り下げられています。

コメント